Halo para linux er dimana pun berada , kali ini saya akan menjelaskan bagimana cara menjalankan Docker tanpa harus menggunakan mode root , kenapa di linux docker nya ribet ya? eh ..bukan ribet mungkin karena ada kesalahan prosedur penginstalan saja.

Mungkin kalo ada yang belum tahu cara install docker di linux khususnya di distro ubuntu bisa mengikuti link tutorial berikut : Cara install docker di linux ubuntu

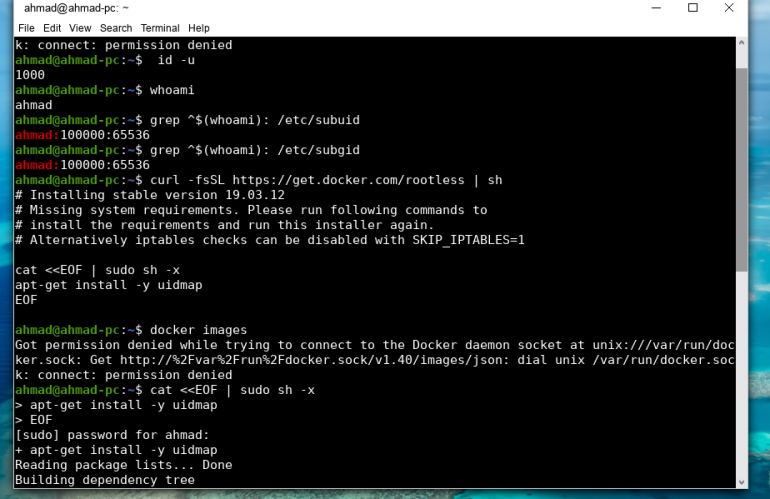

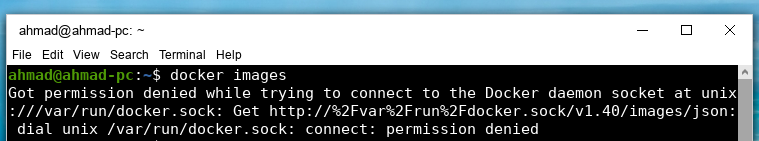

Jika sudah menginstall dan ingin menjalankan docker tetapi saat menjalankan perintah melihat image docker :

$docker images

kemudian muncul pesan seperti dibawah ini :

dari gambar diatas menunjukkan bahwa untuk menjalankan docker harus mode root . Nah bagaimana dong caranya supaya gak usah pakai sudo atau harus menjadi root dulu? ..tenang caranya mudah kok. Ikuti saja langkah dibawah ini :

Prasyarat instalasinya :

- Anda harus menginstal newuidmap dan newgidmap di host. Perintah-perintah ini disediakan oleh paket uidmap di kebanyakan distro

- /etc/subuid dan /etc/subgid harus berisi setidaknya 65.536 UID / GID subordinat untuk pengguna. Dalam contoh berikut, penguji pengguna memiliki 65.536 UID / GID bawahan (231072-296607)

- contoh yang harus kamu lakukan dibawah ini :

$ id -u

1001

$ whoami

testuser

$ grep ^$(whoami): /etc/subuid

testuser:231072:65536

$ grep ^$(whoami): /etc/subgid

testuser:231072:65536

Proses Install :

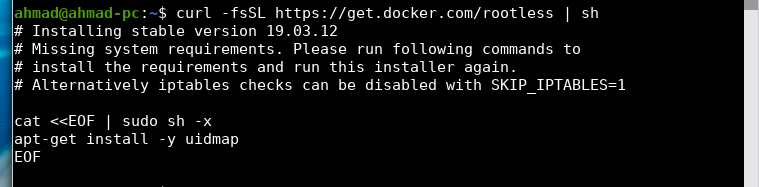

Skrip instalasi tersedia di https://get.docker.com/rootless.

$ curl -fsSL https://get.docker.com/rootless | sh

dan ikuti saja pesan yang muncul dibawah perintah yang muncul, mungkin dilangkah ini sudah bisa dicoba lagi dan sudah berhasil. dan jika belum berhasil maka lakukan langkah kedua dibawah ini :

Mekanismenya menambahkan pengguna ke group docker grants memberikan izin untuk menjalankan docker pelabuhan adalah untuk mendapatkan akses ke socket of docker di /var/run/docker.sock. Jika sistem file yang berisi / var / run telah dipasang dengan ACL diaktifkan, ini juga dapat dicapai melalui ACL.

$sudo setfacl -m user:$USER:rw /var/run/docker.sock

Secara umum, saya merekomendasikan untuk menghindari ACL setiap kali alternatif yang baik berdasarkan grup tersedia: Lebih baik jika hak istimewa dalam sistem dapat dipahami dengan melihat keanggotaan grup saja. Harus memindai sistem file untuk entri ACL untuk memahami hak istimewa sistem merupakan beban tambahan untuk audit keamanan.

Terimakasih, semoga berhasil….Good Luck.